Vos comptes de service et comptes techniques échappent à votre contrôle. NIS2 exige que vous les maîtrisiez.

Les identités machines sont 45 fois plus nombreuses que vos collaborateurs. Cydenti les découvre et les sécurise en 27 minutes, sans agent. Hébergé en France.

Sans engagement • Hébergé en France • Premier rapport sous 3 heures

Adopted by French SMBs and mid-market teams — Connected to 18+ SaaS applications via read-only API

NIS2 entre en vigueur le 1er octobre 2026. Êtes-vous prêt ?

15 000 entités françaises sont concernées. L’Objectif 13 du ReCyF (référentiel ANSSI) impose la gouvernance des identités et des accès — comptes de service, comptes techniques, comptes à privilèges. Cydenti automatise cette conformité.

« 28% des incidents proviennent d’un défaut de gestion de comptes et permissions. »

— Baromètre CESIN 2026 (OpinionWay, janvier 2026)

Visibilité Totale.

Défense Intelligente.

Première plateforme européenne couvrant l’intégralité du cycle de sécurité des identités SaaS — posture, détection et gouvernance IA.

ISPM

Gestion de la posture de sécurité des identités

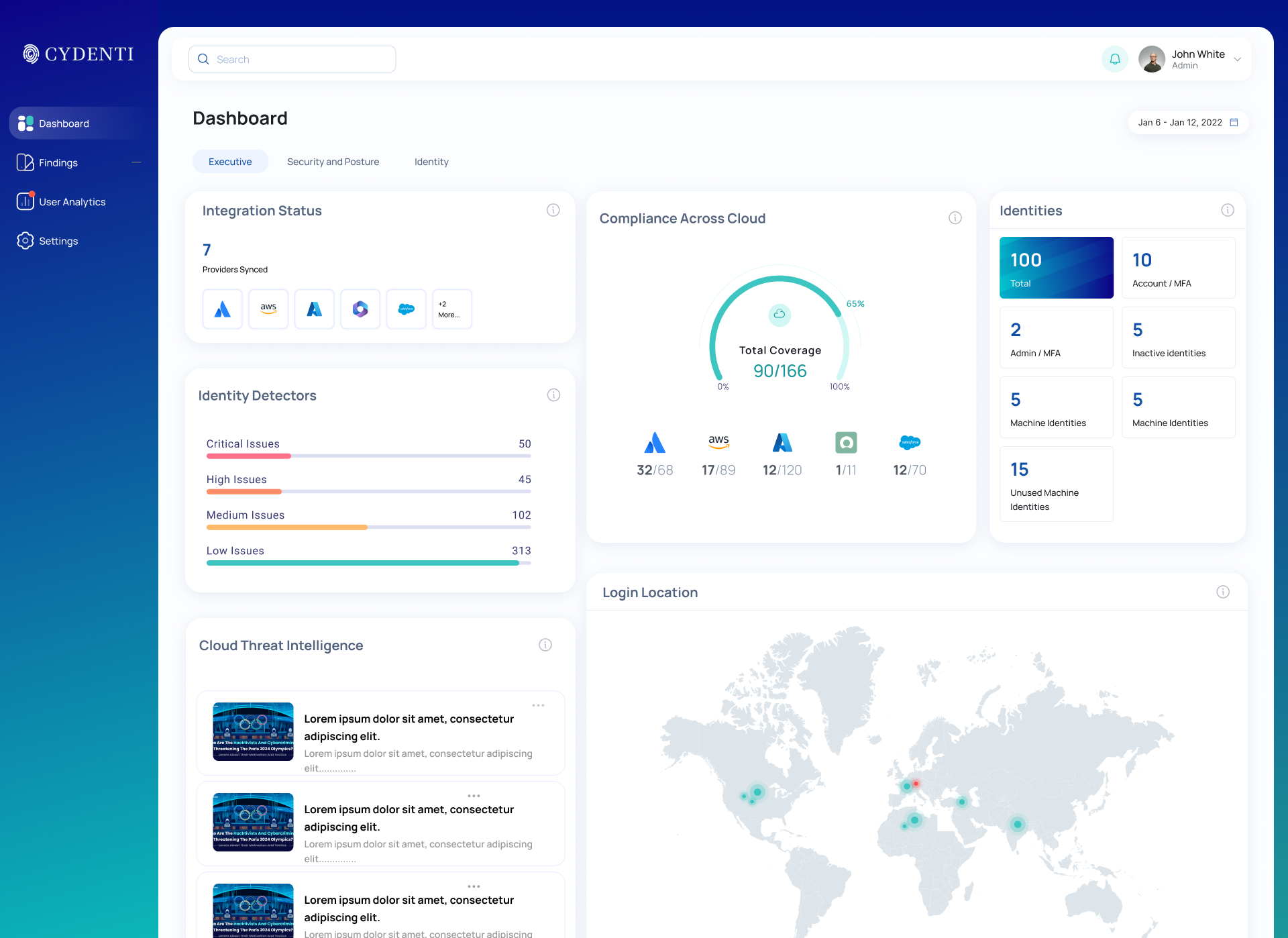

Visibilité continue sur les permissions, configurations SaaS et dérives des droits — pour les identités humaines et les comptes de service.

- Détection de la dérive des droits et comptes dormants

- Conforme NIS2, DORA, RGPD, ISO 27001 et SOC 2

- Remédiations priorisées avec contexte complet

ITDR

Détection des menaces sur les identités

Détection en temps réel des anomalies comportementales, usurpation d’identifiants, élévation de privilèges et abus de comptes techniques.

Gouvernance IA & Identités Machines

Contrôle des identités machines et agents IA

Contrôle des identités machines et agents IA — inventaire, surveillance, conformité au Règlement européen sur l’IA.

- Inventaire complet : comptes de service, clés API, agents IA

- Contrôle des flux de données vers les LLMs et apps tierces

- Conformité Règlement IA, NIS2, DORA

Le problème que vos outils actuels ne voient pas.

Comptes orphelins

Des collaborateurs et prestataires sont partis, mais leurs comptes sont encore actifs. 28% des incidents proviennent d’un défaut de gestion de comptes et permissions. (Baromètre CESIN 2026)

Écarts de conformité NIS2

Vous pensez être conforme ? NIS2 Art. 21 exige un contrôle continu des accès — pas des captures d’écran du trimestre dernier.

Connexions SaaS non autorisées

Chaque application OAuth connectée crée une identité machine avec un accès persistant. Savez-vous combien vous en avez ?

Identités machines et comptes techniques

Vos comptes de service sont 45× plus nombreux que vos collaborateurs. 80% des compromissions passent par eux.

Prévention, détection et gouvernance IA

dans une seule plateforme.

La première plateforme européenne qui couvre l'ensemble du cycle de sécurité des identités SaaS.

Opérationnel en 27 minutes. Pas en 30 jours.

Connectez vos applications via une API en lecture seule. Aucun agent à installer. Aucun code à modifier. Aucune perturbation de votre environnement.

Applications SaaS

Applications OAuth

Fournisseur d'identité

Normalisation

Analyse de posture

Graphe d'identité

Contexte en temps réel

Logique de détection

Moteur de risque

IA et LLMs qui

comprennent vraiment l'identité.

Cydenti s'appuie sur des LLMs et des agents IA internes pour analyser les comportements d'identité, la posture SaaS, les permissions cloud et les intégrations risquées — de façon privée et sécurisée.

- Repère instantanément la dérive de configuration

- Signale les anomalies de comportement

- Révèle les chemins d'accès cachés

L'automatisation qui

supprime la complexité.

Scoring de risque, vérifications de configuration, cartographie des permissions, enrichissement des alertes et rapports d'audit — tout est automatisé.

Arrêtez les menaces que

les autres ne voient pas.

Cydenti observe les événements d'authentification, applique une analyse comportementale et signale les anomalies en temps réel. Du credential stuffing à la fatigue MFA, stoppez les attaques avant qu'elles ne deviennent des incidents.

L'utilisateur "jdoe" a refusé 15 notifications push en 2 minutes.

Connexions depuis New York et Tokyo en moins d'une heure.

Explorateur d'accès

Visualisez chaque connexion, permission et chemin d'identité en temps réel.

Découvrir

Ingérer les signaux d'identité et construire le graphe

Évaluer

Scorer le risque et cartographier les chemins cachés

Remédier

Fix permissions & guide owners

Monitor

Continuous drift detection

Des résultats concrets et mesurables

« 28% des incidents proviennent d’un défaut de gestion de comptes et permissions. »

— Baromètre CESIN 2026 (OpinionWay, 397 RSSIs français)

Understanding

Blast Radius.

Blast radius is the total potential damage a compromised identity can cause. It's not just about what they should access, but everything they can access through hidden paths, group inheritance, and role assumption.

Mini Case Study: The "Luca" Scenario

Luca is a summer intern. He needs access to Jira and Slack. But because he was added to the DevOps group for a quick fix, he inherited:

- Shadow Admin rights on AWS Production

- Write access to Customer Database

The Fix: Cydenti detects this toxic combination immediately. We visualize the path, quantify the impact, and recommend removing the redundant group membership while keeping his necessary app access.

Une posture de sécurité des identités pensée pour le SaaS et le Cloud

La plupart des outils se concentrent sur les journaux, l'infrastructure ou les workflows de gouvernance. Cydenti traite le vrai sujet : le risque lié aux identités, là où commencent les compromissions modernes.

Gestion de la posture de sécurité des identités

Contrôles automatisés de configuration pour M365, Salesforce et plus encore.

Détection et réponse aux menaces sur les identités

Détectez les menaces actives et les anomalies en temps réel.

Rayon d'impact

Visualisez et réduisez le rayon d'impact sur des environnements multi-cloud.

Scoring du risque identitaire

Quantifiez le risque pour chaque identité humaine et machine.

Integrates with your SaaS and cloud stack

API-based integrations across Microsoft 365, Google Workspace, Salesforce, AWS IAM, Azure AD, GCP IAM, GitHub, Slack, and ServiceNow. Deployed in minutes.

Des résultats réels, dès le premier jour.

“Avant Cydenti, nous ignorions combien d’identités fantômes existaient dans notre stack SaaS. La plateforme en a découvert 47 non gérées — dont plusieurs d’anciens prestataires avec des accès actifs depuis plus d’un an.”

“Cydenti nous a donné une visibilité que nous n’avions jamais eue. En 48 heures, nous avons découvert 12 comptes orphelins avec droits administrateurs, dont certains appartenant à des collaborateurs partis depuis des mois.”

“Nous n’avions pas de RSSI et pas de budget pour une plateforme complète. Cydenti était opérationnel en moins de 27 minutes et nous a fourni notre premier rapport de risque en moins de 3 heures.”

Témoignages anonymisés à la demande des clients. Déploiement moyen : 27 minutes.

Community & Gallery

Stay connected with our latest research, insights, and community discussions.

Questions fréquentes

Tout ce qu'il faut savoir sur la plateforme de sécurité des identités SaaS de Cydenti, du déploiement à la conformité.

Vue d'ensemble

Découvrez vos angles morts en 48 heures

— gratuitement.

NIS2 entre en vigueur le 1er octobre 2026. L’Audit Flash vous donne un rapport complet sur votre posture identitaire — comptes de service, comptes orphelins, exposition OAuth — en 27 minutes. Sans engagement.

Sans engagement · Données hébergées en France · Réponse sous 24h